菜鸟拿WebShell的经验

通过几次成功的拿Webshell, 发现自己有时也走了一些弯路, 为了避免其他的朋友再在困惑中迷失方向, 现在我将自己的一些经验写出来, 希望对一些想学拿Webshell的朋友有一定的帮助。 首先我们要确

Webshell下破解计算机管理员密码

软件作者:taiwansee信息来源:邪恶八进制信息安全团队(www.eviloctal.com)这个idea源自以前学runas命令时候的启发。 使用方法: 1、把你的密码字典改名成psw.txt后, 上传到

SA入侵时候删除CMDSHELL的经典回答集合(100%成功)

SA入侵时候删除CMDSHELL的经典回答集合(100%成功)入侵的时候遇到了。 就给大家总结了以后发布出来了。 用这些命令恢复一下xp_cmdshell开启cmdshell的SQL语句EXEC sp_addext

一个知道root密码可以在webshell里面执行命令的程序

一个知道root密码可以在webshell里面执行命令的程序[test@localhost tmp]$ ls -l total 488 -rwxr-xr-x 1 root root 494816 Oct 4 07:08

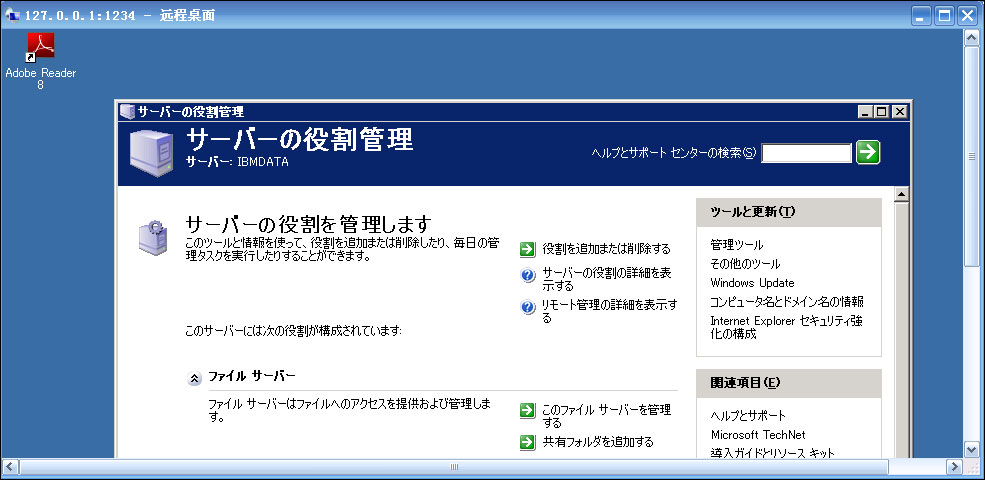

内网渗透利器--reDuh(webshell跳板)容易运用说明

这个工具可以把内网服务器的端口通过http/https隧道转发到本机, 形成一个连通回路。 用于目标服务器在内网或做了端口策略的情况下连接目标服务器内部开放端口。 本机-------客户端---------(htt

linux下备份拿shell

关于php包含Apache日志的利用,其实也就是利用提交的网址里有php语句, 然后再被Apache服务器的日志记录, 然后php再去包含执行, 从而包含了去执行。 当然, 这种办法最大的弊端是Apache日志肯定会

突破SA,xp_cmdshell恢复终极方法

SQL2005开启'OPENROWSET'支持的方法: SQL2005开启'sp_oacreate'支持的方法: 突破SA的各种困难 常见情况恢复执行xp_cmdshell 1 未能找到存储过程'master.

最新的phpwin7.0拿shell的方法

最近很很忙, 哎。 。 。 。 而且忙的要死, 但是一个以前的朋友要帮忙搞定一个站, 打开是PHPWIND7的论坛, 在入侵一个PHPWIND论坛时的成果,适用于PHPWIND不能上传,而网上盛传的三种拿SEH

dvbbs7.0、8.0access 后台拿shell方法

得到 shell 这里 可以把路径改为 xxx.asp 比方 xxxx.asp/1.mdb 1.mdb 里插入了一句话木马 这样是可以得到 shell 上传后缀中加 php 等 . 上传后在后台附件管理中找到路径 ..

3种隐藏Webshell的方法

作者:普瑞斯特 第一种: 在我们要做手脚的asp文件里加入如下内容 <%if request("action")="ok" then%> shell代码插在这

|

酷狗音乐正式版电脑版下载 热门歌曲免费听 | |||

|

爱奇艺最新官方电脑版下载(海量高清) | |||

|

腾讯视频电脑版官方版下载(在线视频) | |||

|

QQ音乐电脑最新版本下载(高品质音乐) | |||

|

酷我音乐电脑最新官方版下载 | |||

|

暴风影音电脑最新官方版下载 | |||