虚拟网关处理ARP攻击

今天VBS群里有人要了解ARP攻击, ARP攻击盛行于局域网, 找了这个BAT, 对付ARP攻击。 网上流行一个vbs的虚拟网关,也有斯普林的程式的,这个是批处理,加开机批处理,爽到不行了!@echo offFOR

迅速找到ARP病毒源

第一招:使用Sniffer抓包 在网络内任意一台主机上运行抓包软件, 捕获所有到达本机的数据包。 如果发现有某个IP不断发送请求包, 那么这台电脑一般就是病毒源。 原理:无论何种ARP病毒变种, 行为方式有两种,

实战经验:ARP病毒问题的处理

故障现象:机器以前可正常上网的, 突然出现可认证, 不能上网的现象(无法ping通网关), 重启机器或在MSDOS窗口下运行命令ARP -d后, 又可恢复上网一段时间。 故障原因:这是APR病毒欺骗攻击造成的。

如何定位ARP攻击

1.定位ARP攻击源头 主动定位方式:因为所有的ARP攻击源都会有其特征——网卡会处于混杂模式, 可以通过ARPKiller这样的工具扫描网内有哪台机器的网卡是处于混杂模式的,

不是教你学坏 实战发起ARP攻击

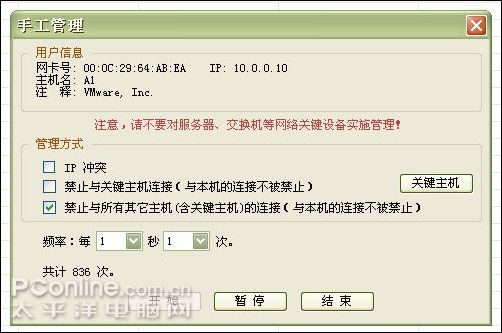

首先, 准备测试环境。 小编打算这样做:使用三个虚拟WINDWOS XP系统, 分别为A1、A2、A3, 使用A3破坏A1与A2之间的正常通讯。 各主机详细信息 注意!在“搞破坏&

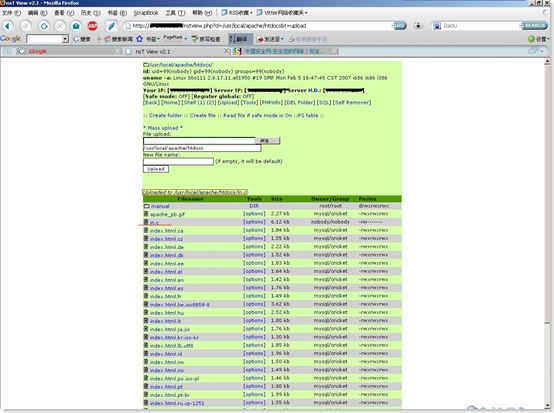

一次Linux下ARP欺骗嗅探公司邮箱密码的内部渗透测试

早就跟相关人员说过邮箱认证smtp和pop协议要做加密, 否则在公司内网, 太容易被人sniffer到明文密码了, 另外邮箱密码和bbs公用, bbs也是采用的http协议, 没有用https, 这些都是问题。 虽然

如何检测局域网中的ARP地址欺骗?

如何检测出发现局域网中进行ARP地址欺骗的主机, 有两个思路, 一个是利用Winarpattack的检测功能, 看哪些主机正在进行ARP扫描, 这些主机很可能就在进行ARP地址欺骗, 另一个检测局域网哪些主机的网卡处于

IP与MAC捆绑的破解

我们学校最近将MAC和IP进行了捆绑, 又在服务器(Win2K)上进行了上网时间的限制, 真是烦死人了, 我想我可是一个从不受限制的人啊, 怎么可以就这样束手就擒呢!古话说得好“上有政策, 下有对策

虚拟网关处理ARP攻击

今天VBS群里有人要了解ARP攻击, ARP攻击盛行于局域网, 找了这个BAT, 对付ARP攻击。 网上流行一个vbs的虚拟网关,也有斯普林的程式的,这个是批处理,加开机批处理,爽到不行了!@echo offFOR

DOS命令下取得远程主机MAC地址的3种方法

第一种方法:使用Arp命令, 这个命令很多的网络或者是系统管理员应该不会对它陌生了, 它的使用方法非常的简单。 要想使用Arp命令获取远程主机的MAC地址, 管理员只要用Ping命令ping一下远程主机的IP地址,

|

酷狗音乐正式版电脑版下载 热门歌曲免费听 | |||

|

爱奇艺最新官方电脑版下载(海量高清) | |||

|

腾讯视频电脑版官方版下载(在线视频) | |||

|

QQ音乐电脑最新版本下载(高品质音乐) | |||

|

酷我音乐电脑最新官方版下载 | |||

|

暴风影音电脑最新官方版下载 | |||